Dans cet article, je vais vous détailler l'ensemble des étapes à effectuer pour réaliser la jonction Hybride AD et Azure AD avec le connecteur Intune le tout en mode Windows Autopilot.

1. Mise en place du connecteur Intune

Délégation de droits pour le serveur qui supporte le connecteur

Souce : https://docs.microsoft.com/fr-fr/mem/autopilot/windows-autopilot-hybrid

| Ouvrez Utilisateurs et ordinateurs Active Directory (DSA.msc).

Faire un clic droit sur l'OU prévues aux PC en jonction hybride > Déléguer le contrôle. |

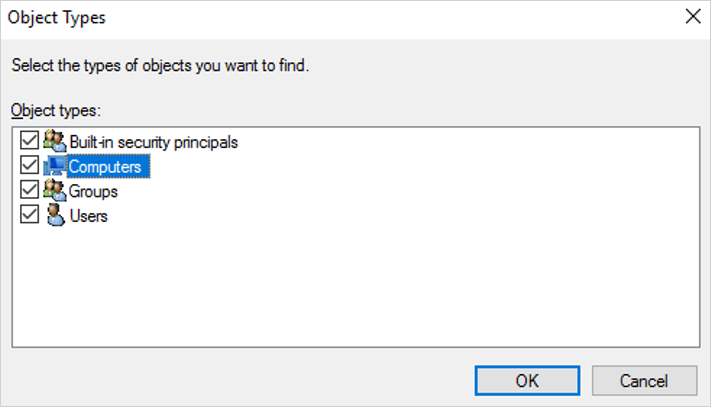

| Dans l'Assistant Délégation de contrôle, sélectionnez Suivant > Ajouter > Types d'objets.

Dans le volet Types d'objets, sélectionner Ordinateurs > OK. |

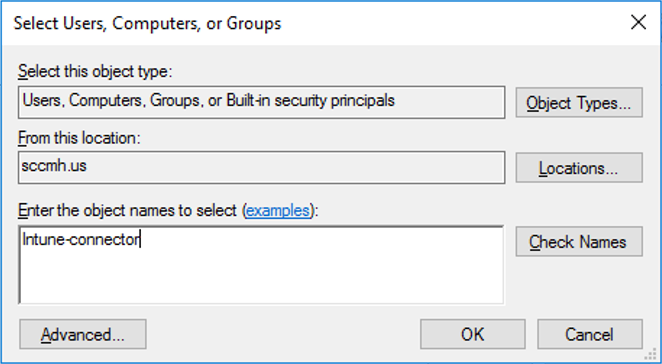

| A l'étape suivante :

Entrez les noms des objets à sélectionner, entrez le nom de l'ordinateur où le connecteur est installé.

Sélectionnez Vérifier les noms pour valider votre entrée > OK > Suivant.

Sélectionnez Créer une tâche personnalisée à déléguer > Suivant.

Sélectionnez uniquement les objets suivants dans le dossier > Objets d'ordinateur. |

| Sélectionner Only the following objects in the folder

Puis Computers

Cocher les deux cases : Create selected objects Delete selected objects

Cliquer Suivant.

|

| Sous Autorisations, cochez la case Contrôle total. Cette action sélectionne toutes les autres options.

Sélectionnez Suivant puis Terminer. |

Installation du connecteur

Prérequis pour cette étape :

Utiliser un compte ayant une licence M365 attribuée et les droits nécessaires pour procéder à la validation de la mise en place de ce plugin

Positionner les droits nécessaires pour le compte machine servant de connecteur sur l'OU dédié aux à l'intégration des postes en mode Hybride Join

| Aller dans la console Endpoint.microsoft.com Puis dans la section Appareils |

| Sélectionner Inscrire des appareils |

| Sélectionner Connecteur Intune pour Azure Directory |

| Cliquer sur Ajouter |

| Cliquer sur Télécharger le connecteur Intune local pour Active Directory et exécuter le fichier Exe |

| Cocher la case et cliquer sur Install |

| Installation terminée, cliquer sur Configure Now |

| Cliquer ensuite sur Sign In, Une fenêtre apparaît ensuite, entrer les identifiants et mot de passe du compte autorisé à valider la mise en place du connecteur |

| Attendez quelques minutes, puis le message Installation terminée apparaît. |

| Côté console, le connecteur est maintenant visible avec le statut Actif |

2. Création de la GPO autorisant les utilisateurs à joindre leur poste au domaine local

Pour que l'utilisateur puisse intégrer son poste dans l'Active Directory local lors de la phase autopilot, il est nécessaire de mettre en place une GPO qui va lui octroyer les droits nécessaires.

Pour ce faire, il faut ouvrir une MMC puis créer une nouvelle GPO contenant les paramètres suivants :

Et passer la valeur suivante sur Activé

3. Création du profil join domain

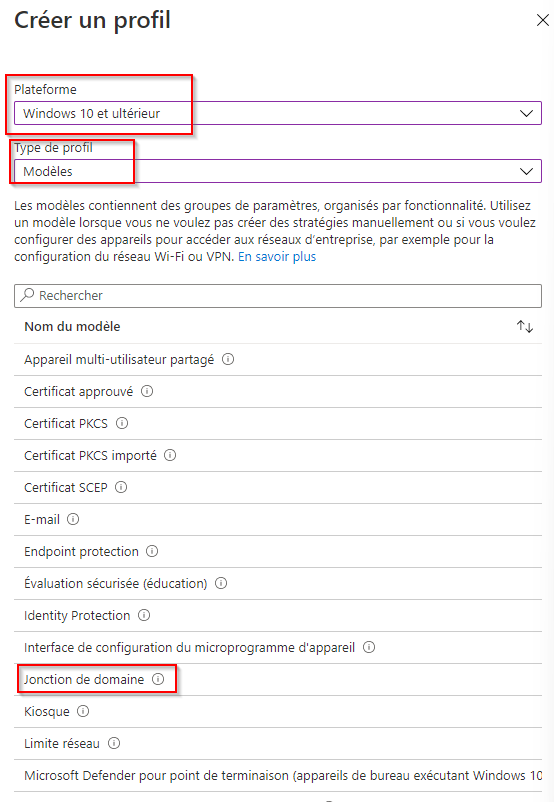

Pour mettre en œuvre la jonction au domaine local, il faut créer un profil de configuration. Pour ce faire, suivez les étapes ci-dessous :

| Aller dans la console Endpoint.microsoft.com Puis dans la section Appareils |

| Cliquer sur Profils de configuration |

| Cliquer sur Créer un profil |

| Choisir ensuite :

Puis cliquer sur Créer |

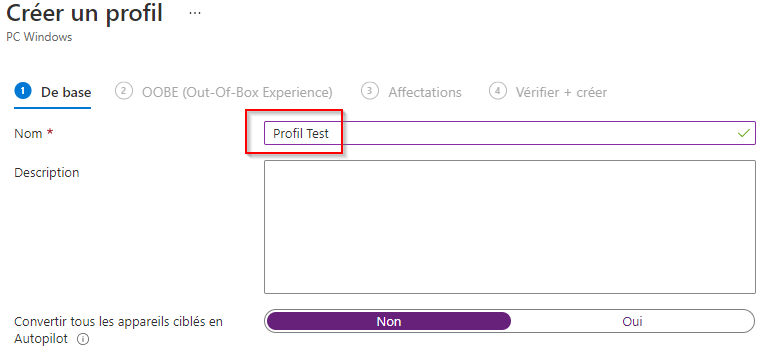

| Renseigner le nom du profil puis cliquer sur Suivant |

| Renseigner les éléments suivants : Préfixe Nom du domaine Unité d'organisation

Puis cliquer sur Suivant |

| Ajouter le groupe concerné par ce profil puis cliquer sur Suivant |

| Cliquer sur Suivant |

| Vérifier la configuration puis valider en appuyant sur Créer |

4. Création du profil d'intégration Autopilot

Pour créer votre profil d'intégration Autopilot, il suffit de suivre les étapes ci-dessous :

| Aller dans la console Endpoint.microsoft.com

Puis dans la section Appareils |

| Cliquer Inscription et Profils de déploiement |

| Cliquer sur Créer un profil |

| Renseigner le nom du profil

La conversation est désactivée, je préfère utiliser l'intégration du fichier CSV pour la mise en œuvre d'Autopilot :

https://www.ccmtune.fr/2021/12/intune-obtenir-et-importer-un-fichier.html |

| Sélectionner :

Puis cliquer sur Suivant |

| Ajouter le groupe de PC à cibler avec ce profil de déploiement

Puis cliquer sur Suivant |

| Vérifier les éléments de la configuration puis cliquer sur Créer |

5. CSP to Disable User Setting in ESP

Lors du processus d'enrôlement en mode Hybrid Join, vous pouvez rencontrer une erreur dans la page d'inscription ESP. Pour contourner ce bug, il suffit de créer une OMA-URI et de la déployer sur le groupe d'utilisateurs concerné par la jonction hybride.

Voici le détail de l'OMA-URI à créer :

Sources : Set up the Enrollment Status Page - Microsoft Intune | Microsoft Docs

6. Vérifier l'état de l'inscription sur le domaine local et sur Azure AD

Pour ce faire, il suffit d'exécuter la commande suivante dans une invite de commande en mode admin :

Si tout est OK, vous obtiendrez le résultat suivant :